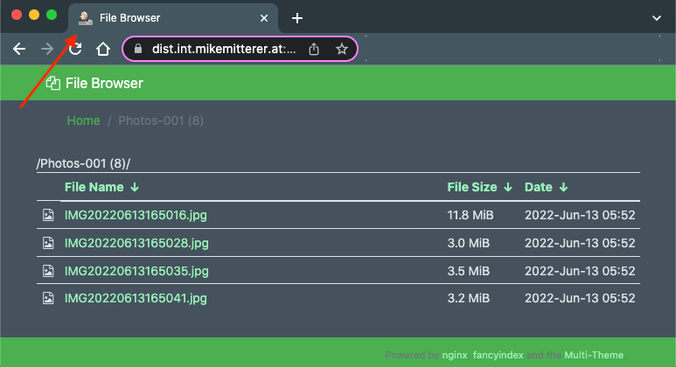

Mein neues NGINX/FancyIndex-Theme ist fertig. Wenn du es ausprobieren möchtest - hier ist mein GitHub…

SecretVault — wenn der Secret Key zum Problem wird

Wo bewahrt man kritische Schlüssel sicher auf? Nicht Passwörter — die hat man im Passwort-Manager. Sondern die Dinge dahinter: den Master-Key, die Seed Phrase, den Root-Schlüssel. Dinge, die man selten braucht, aber im Notfall unbedingt braucht.

Mein konkreter Auslöser war 1Password. Ich nutze es schon lange, und ich bin froh darüber.

Aber 1Password hat eine Eigenheit: den Secret Key. Ein 34-stelliger Schlüssel,

den man zusätzlich zum Master-Passwort braucht, sobald man sich auf einem neuen Gerät anmeldet.

Ohne diesen Key kommt man nicht rein — egal wie gut man das Passwort kennt.

Das ist sicherheitstechnisch eine elegante Lösung. Aber es wirft eine unangenehme Frage auf: Wo bewahre ich diesen Key auf?

Das klassische Dilemma

Aufschreiben und in die Schreibtischlade legen? Funktioniert — solange man zuhause ist. Auf Reisen, im Notfall, wenn das Gerät kaputt geht? Dann steht man da.

In die Cloud stellen? Damit schafft man genau den Single Point of Failure, den man vermeiden wollte.

Im Passwort-Manager selbst speichern? Das ist, als würde man den Hausschlüssel innen an der Tür aufhängen.

Das Problem ist nicht auf 1Password beschränkt. Wallet Seed Phrases, AWS Root Keys, kritische API-Tokens — überall dasselbe Dilemma: zu wichtig um es zu verlieren, zu heikel um es irgendwo offen abzulegen.

Die Idee: aufteilen statt verstecken

Die Antwort kommt aus der Kryptographie: Secret Splitting. Statt einen geheimen Schlüssel an einem Ort zu verstecken, teilt man ihn in zwei Hälften auf. Jede Hälfte für sich ist wertlos. Erst zusammen — plus einem Passwort — ergibt sich das Original.

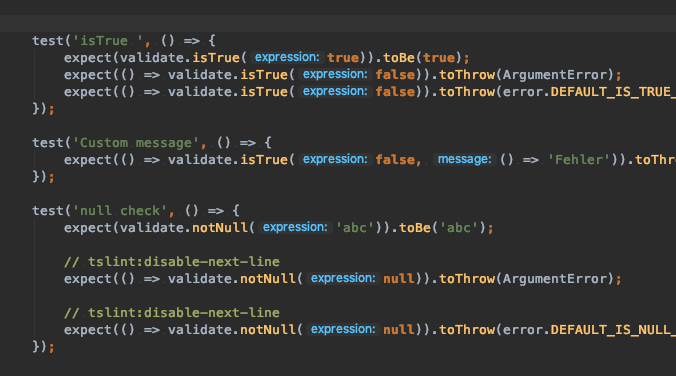

Daraus ist SecretVault geworden — eine kleine Browser-App, die genau das macht.

Das Prinzip:

- Du gibst deinen geheimen Text ein (Key, Seed Phrase, Passwort, …) und wählst ein Passwort.

- Die App verschlüsselt alles mit AES-256-GCM — dem gleichen Standard, den Banken und Behörden nutzen.

- Der verschlüsselte Blob wird in zwei Teile gesplittet:

Teil 1 kommt auf eine Website oder in die Cloud,

Teil 2 bleibt bei dir — als Text oder QR-Code auf dem Smartphone.

Das Passwort merkst du dir auswendig.

Um den Key wiederherzustellen, braucht man alle drei: Teil 1 + Teil 2 + Passwort. Fehlt eines davon, ist der Rest wertlos.

Was das in der Praxis bedeutet

Ich kann Teil 1 meines 1Password Secret Keys heute öffentlich auf diese Website stellen — und niemand kann damit etwas anfangen. Ohne Teil 2 (auf meinem Smartphone) und ohne mein Passwort ist es ein zufälliger String.

Gleichzeitig kann ich von überall auf der Welt auf Teil 1 zugreifen. Mein Smartphone habe ich immer dabei. Das Passwort kenne ich. Ich bin nicht mehr auf meine Schreibtischlade angewiesen.

Für wen das relevant ist

Kurz gesagt: für jeden, der kritische Schlüssel sicher aufbewahren muss, ohne sie an einem einzigen Ort zu konzentrieren.

- Passwort-Manager Keys — 1Password Secret Key, Bitwarden Emergency Sheet und ähnliches

- Wallet Seed Phrases — Backup für Krypto-Wallets, ohne alles an einem Ort zu haben

- API Keys und Tokens — GitHub PATs, AWS-Schlüssel, alles was nicht im Klartext ins Repo soll

- Kritische Passwörter — die man nirgendwo im Klartext ablegen möchte, aber im Notfall braucht

Kein Server, kein Account, kein Vertrauen nötig

SecretVault läuft vollständig im Browser — über die Web Crypto API, die in jedem modernen Browser eingebaut ist. Es gibt keinen Server, keine Datenbank, keine Übertragung. Was im Browser passiert, bleibt im Browser.

Der Code liegt offen auf GitHub. Wer möchte, kann nachschauen was genau passiert. Ich finde: Vertrauen durch Transparenz ist bei Sicherheits-Tools keine Option, sondern Voraussetzung.

Die App ist unter sv.mangolila.at erreichbar — auf Deutsch und Englisch, direkt im Browser, ohne Installation.